情報セキュリティは、企業や組織の重要な情報を保護するために不可欠です。 정보가漏洩した場合、企業の信頼性が損なわれ、経済的損失につながる可能性があります。そこで、情報セキュリティ規定の導入が求められます。

情報セキュリティ規定とは、情報の取り扱い、管理、保護に関するルールやガイドラインを定めたものです。企業や組織が情報セキュリティを確保するために、従業員や利害関係者が遵守すべきルールを明確にするものです。この記事では、情報セキュリティ規定の例を紹介し、情報管理体制の強化方法を解説します。 🔒💻

Contents

情報セキュリティ 規定 例|情報管理体制の強化

情報セキュリティ(情報の安全性)を確保するためには、適切な規定と管理体制の整備が不可欠です。このページでは、情報セキュリティ規定の例と情報管理体制の強化について解説します。

情報セキュリティ規定とは

情報セキュリティ規定とは、組織が情報を適切に管理するために定めたルールやガイドラインです。これには、データの保管、使用、処理、伝送、破壊等に関する具体的な手順と責任者が明確に定められています。

| 規定の種類 | 目的 | 内容 |

|---|---|---|

| データ保護規定 | 個人情報等の機密データを保護する | データの保管、使用、処理、伝送、破壊等に関する手順 |

| アクセス制御規定 | システムやデータへのアクセスを制限する | アクセス権限の設定、認証方法、監査等に関する手順 |

| ネットワークセキュリティ規定 | ネットワークへの攻撃から保護する | ファイアウォールの設定、侵入検知システムの導入等に関する手順 |

| サイバーセキュリティ規定 | サイバー攻撃から保護する | 脆弱性の管理、パッチ管理、監視等に関する手順 |

| インシデントレスポンス規定 | 情報セキュリティ事故への対応を定める | 事故の報告、対応、分析、改善等に関する手順 |

| 脆弱性管理規定 | システムやアプリケーションの脆弱性を管理する | 脆弱性の洗い出し、修正、監視等に関する手順 |

| バックアップ規定 | データのバックアップを定める | バックアップの周期、方法、保管等に関する手順 |

| 監査規定 | 情報セキュリティの監査を定める | 監査の周期、方法、報告等に関する手順 |

| 教育・訓練規定 | 情報セキュリティに関する教育・訓練を定める | 教育・訓練の内容、周期、方法等に関する手順 |

| アウトソーシング規定 | 情報セキュリティに関するアウトソーシングを定める | アウトソーシングの条件、方法、監視等に関する手順 |

情報セキュリティ管理体制の強化

情報セキュリティ管理体制とは、組織が情報セキュリティを適切に管理するために整備した体制です。これには、情報セキュリティを担当する部門や役割の明確化、情報セキュリティの教育・訓練、監査等が含まれます。 mermaid graph LR A[情報セキュリティ部門] –>|責任者| B[情報セキュリティ責任者] B –>|管理| C[情報セキュリティ規定] C –>|監査| D[監査部門] D –>|報告| E[経営層] E –>|意思決定| F[意思決定] F –>|実施| G[実施] G –>|監視| H[監視] H –>|改善| I[改善] I –>|報告| J[報告] J –>|監視| K[監視]

情報セキュリティの教育・訓練

情報セキュリティの教育・訓練は、従業員が情報セキュリティを適切に理解し、情報セキュリティ規定を遵守するための教育・訓練です。これには、情報セキュリティの基本概念、情報セキュリティ規定、情報セキュリティのベストプラクティス等が含まれます。 markdown 情報セキュリティの教育・訓練プログラム 情報セキュリティの基本概念 情報セキュリティ規定 情報セキュリティのベストプラクティス 情報セキュリティのリスク管理 情報セキュリティの監査と改善

情報セキュリティ監査

情報セキュリティ監査は、情報セキュリティ規定の遵守状況を確認し、情報セキュリティの改善点を特定するための監査です。これには、情報セキュリティ規定の遵守状況の確認、情報セキュリティのリスク管理、情報セキュリティの監視等が含まれます。 markdown 情報セキュリティ監査プログラム 情報セキュリティ規定の遵守状況の確認 情報セキュリティのリスク管理 情報セキュリティの監視 情報セキュリティの改善点の特定 情報セキュリティの報告

情報セキュリティの改善

情報セキュリティの改善は、情報セキュリティ監査で特定された改善点を改善するための活動です。これには、情報セキュリティ規定の見直し、情報セキュリティのリスク管理、情報セキュリティの監視等が含まれます。 markdown 情報セキュリティの改善プログラム 情報セキュリティ規定の見直し 情報セキュリティのリスク管理 情報セキュリティの監視 情報セキュリティの教育・訓練 情報セキュリティの報告

情報セキュリティのリスク管理

情報セキュリティのリスク管理は、情報セキュリティのリスクを特定し、軽減するための活動です。これには、情報セキュリティのリスク分析、情報セキュリティのリスク評価、情報セキュリティのリスク軽減等が含まれます。 markdown 情報セキュリティのリスク管理プログラム 情報セキュリティのリスク分析 情報セキュリティのリスク評価 情報セキュリティのリスク軽減 情報セキュリティのリスクモニタリング 情報セキュリティのリスクレポート

情報セキュリティを強化する理由は何ですか?

情報セキュリティを強化する理由は、機密情報や個人情報の保護、ならびにサイバーセキュリティの強化にあります。情報セキュリティが強化されていないと、サイバー攻撃などのリスクがあり、機密情報や個人情報が漏洩する可能性があります。

機密情報の保護

企業や組織には、機密情報やビジネス情報が存在します。このような情報が漏洩すると、企業の信頼性や競争力が損なわれる可能性があります。情報セキュリティを強化することで、このような情報を保護することができます。

- 機密情報の特定: 企業が保有する情報のうち、機密である情報を特定します。

- アクセス制限: 機密情報へのアクセスを制限し、権限のある人物のみがアクセスできるようにします。

- 暗号化: 機密情報を暗号化して、暗号化された情報が漏洩しても、情報の内容がわからないようにします。

個人情報の保護

企業や組織には、社員情報や顧客情報などの個人情報が存在します。このような情報が漏洩すると、個人情報保護法に違反し、企業の信頼性が損なわれる可能性があります。情報セキュリティを強化することで、このような情報を保護することができます。

- 個人情報の特定: 企業が保有する情報のうち、個人情報である情報を特定します。

- アクセス制限: 個人情報へのアクセスを制限し、権限のある人物のみがアクセスできるようにします。

- データベースの保護: 個人情報を保管するデータベースを保護し、データベースへのアクセスを制限します。

サイバーセキュリティの強化

サイバー攻撃などのリスクがあるため、ネットワークセキュリティやシステムセキュリティを強化する必要があります。情報セキュリティを強化することで、サイバー攻撃を防止し、情報を保護することができます。

- ネットワークセキュリティの強化: ネットワークへのアクセスを制限し、ネットワーク内でのデータの送受信を保護します。

- システムセキュリティの強化: システムへのアクセスを制限し、システム内でのデータの処理を保護します。

- 侵入検知システムの導入: サイバー攻撃を検知するためのシステムを導入し、攻撃を防止します。

情報セキュリティ対策の具体例は?

情報セキュリティ対策の具体例:ネットワークセキュリティ

ネットワークセキュリティ対策は、ファイアウォールや侵入検知システムなどのツールを使用して、ネットワークへの不正アクセスを防止することです。また、VPNや暗号化などの技術を使用して、データの保護も行われることがあります。

ネットワークセキュリティ対策の具体例は以下のとおりです。

- ファイアウォールの設置:ネットワークへの不正アクセスを防止するために、ファイアウォールを設置します。

- 侵入検知システムの導入:ネットワークへの不正アクセスを検知するために、侵入検知システムを導入します。

- VPNの使用:データの保護のために、VPNを使用してデータを暗号化します。

情報セキュリティ対策の具体例:システムセキュリティ

システムセキュリティ対策は、パッチ管理やアクセス制御などの手段を使用して、システムの脆弱性を修正し、不正アクセスを防止することです。また、ログ分析や監視などの手段を使用して、システムの異常を検知することも行われます。

システムセキュリティ対策の具体例は以下のとおりです。

- パッチ管理の実施:システムの脆弱性を修正するために、パッチ管理を実施します。

- アクセス制御の実施:不正アクセスを防止するために、アクセス制御を実施します。

- ログ分析の実施:システムの異常を検知するために、ログ分析を実施します。

情報セキュリティ対策の具体例:データセキュリティ

データセキュリティ対策は、データバックアップやデータ暗号化などの手段を使用して、データの喪失や漏洩を防止することです。また、データアクセス制御やデータ監視などの手段を使用して、データの保護も行われることがあります。

データセキュリティ対策の具体例は以下のとおりです。

- データバックアップの実施:データの喪失を防止するために、データバックアップを実施します。

- データ暗号化の実施:データの漏洩を防止するために、データ暗号化を実施します。

- データアクセス制御の実施:データの保護のために、データアクセス制御を実施します。

情報セキュリティ管理規程とは何ですか?

情報セキュリティ管理規程とは、情報セキュリティを確保するために、組織が策定する管理規程の一つです。情報セキュリティ管理規程は、組織が情報セキュリティを適切に管理するための基本的なルールや手順を定めており、情報セキュリティの確保を目的としています。

情報セキュリティ管理規程の目的と範囲

情報セキュリティ管理規程は、組織の情報セキュリティを確保するために、以下のような目的と範囲を定めています。

- 情報資産の保護:機密情報、個人情報、および財務情報などの重要な情報資産を保護するため、情報セキュリティ管理規程では、これらの情報資産の取り扱い方法、管理方法、および漏洩時の対応方法を定めています。

- 情報システムの安全性確保:ネットワーク、サーバー、およびクライアントなどの情報システムが安全に運用されるように、情報セキュリティ管理規程では、これらのシステムのパッチ管理、antiウイルスソフトの導入、ならびにアクセス制御などの方法を定めています。

- インシデント対応:情報セキュリティインシデントが発生した場合に、情報セキュリティ管理規程では、インシデント対応計画を定めており、この計画には、インシデントの発生時における具体的な対応方法が定められています。

情報セキュリティ管理規程の具体的な内容

情報セキュリティ管理規程は、以下のような具体的な内容を含んでいます。

- 情報資産の分類と管理責任者:情報資産を分類し、各情報資産ごとに管理責任者を割り当てることで、情報資産を適切に管理します。

- 情報資産の取り扱い方法:情報資産の取り扱い方法を定めることで、情報資産が漏洩したり、不正に変更されたりすることを防止します。

- 情報セキュリティ教育とトレーニング:従業員に対して情報セキュリティの教育とトレーニングを義務付け、情報セキュリティを適切に理解させることにより、情報セキュリティを確保します。

情報セキュリティ管理規程の実施と評価

情報セキュリティ管理規程は、具体的なビジネスニーズと情報セキュリティのリスクに基づいて策定され、各責任者が情報セキュリティを適切に管理することを目的とします。情報セキュリティ管理規程は、以下のような方法で実施され、評価されます。

- 情報セキュリティ管理規程の具体的なビジネスニーズへの適合性評価

- 情報セキュリティ管理規程の実施状況のレビュー

- 情報セキュリティ管理規程のための継続的な改善と見直し

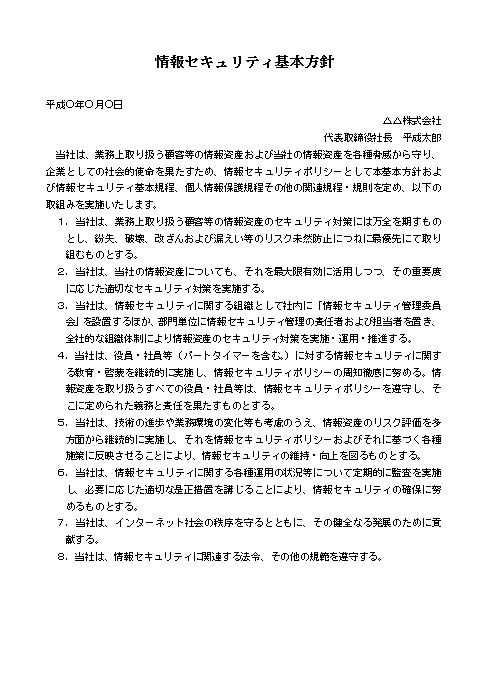

情報セキュリティ基本方針の例文は?

情報セキュリティ基本方針の例文は、以下のようになります。

情報セキュリティ基本方針は、機密性、完全性、および可用性を保護するために策定された、組織の情報セキュリティに対する基本的な考え方と取り組み方を定めた文書です。

1. 情報セキュリティ基本方針の目的

情報セキュリティ基本方針の目的は、組織の情報資産を保護し、業務の継続性を確保することです。そのためには、以下のことを行う必要があります。

- 情報セキュリティリスクを特定し、評価する

- 情報セキュリティ対策を策定し、実施する

- 情報セキュリティを継続的に監視し、改善する

2. 情報セキュリティ基本方針の内容

情報セキュリティ基本方針の内容には、以下の項目が含まれる必要があります。

- 情報セキュリティの目的と範囲

- 情報セキュリティの責任と役割

- 情報セキュリティリスクの特定と評価

- 情報セキュリティ対策の策定と実施

- 情報セキュリティの監視と改善

3. 情報セキュリティ基本方針の策定と実施

情報セキュリティ基本方針の策定と実施には、以下のステップが必要です。

- 組織の情報セキュリティ状況を分析する

- 情報セキュリティ基本方針を策定する

- 情報セキュリティ基本方針を承認し、実施する

- 情報セキュリティ基本方針を継続的に監視し、改善する

よくある質問

Q: 情報セキュリティ規定とは何ですか?

情報セキュリティ規定は、組織が情報資産を保護するために策定した一連のルールやガイドラインです。情報漏洩や不正アクセス、データの改ざんや削除などのリスクを軽減するために、情報の取り扱い、管理、共有などに関する規則を定めています。これらの規定は、組織の情報管理体制を強化するために不可欠です。

Q: 情報セキュリティ規定の重要性は何ですか?

情報セキュリティ規定は、組織の情報資産を保護する上で非常に重要です。情報漏洩やサイバー攻撃などが発生した場合、組織の評判や財務に大きな影響を及ぼす可能性があります。情報セキュリティ規定を策定し、従業員に周知させ、実施することで、組織は情報セキュリティリスクを軽減し、情報資産を保護できます。

Q: 情報セキュリティ規定の内容には何が含まれているのですか?

情報セキュリティ規定の内容には、情報の分類、アクセス権限、パスワード管理、データのバックアップ、情報共有などが含まれています。また、インシデント対応や情報セキュリティの監査なども規定されている場合があります。これらの内容は、組織の情報管理体制を強化するために不可欠です。

Q: 情報セキュリティ規定を策定する際に注意すべき点は何ですか?

情報セキュリティ規定を策定する際には、組織の情報資産やビジネスプロセスを理解することが重要です。また、関係する部門や従業員とのコミュニケーションをとることも大切です。規定を策定する際には、情報セキュリティのベストプラクティスや関連する法律や規制を考慮する必要があります。

Q: 情報セキュリティ規定を実施する際に必要なステップは何ですか?

情報セキュリティ規定を実施する際には、従業員への教育・訓練、規定の周知、監査と評価などが必要です。また、情報セキュリティの専門家や関連する部門との協力も必要です。規定を実施する際には、継続的な改善と見直しが重要です。